-

织梦CMS模板SQL注入漏洞

漏洞 dedecms模版SQL注入漏洞 简介 DedeCMS V5.7 SP2正式版(2018-01-09) dedecms的/member/soft_add.php中,对输入模板参数$servermsg1未进行严格过滤,导致攻击者可构造模版闭合标签,实现模版注入进行GETSHELL。 路径 /member/soft_add.php...

-

织梦CMS后台文件任意上传漏洞

漏洞 dedecms后台文件任意上传漏洞 简介 dedecms早期版本后台存在大量的富文本编辑器,该控件提供了一些文件上传接口,同时dedecms对上传文件的后缀类型未进行严格的限制,这导致了黑客可以上传WEBSHELL,获取网站后...

-

DedeCMS <=5.7 SP2 file_class.php 任意文件上传漏洞

漏洞 DedeCMS =5.7 SP2 file_class.php 任意文件上传漏洞 简介 dedecms v5.7 sp2截至2019年2月19日的版本中对编辑相册文件上传校验不严导致可Getshell. 文件 /dede/file_class.php 修复 打开 /dede/file_class.php 找到大概在161行 else if (preg_mat...

-

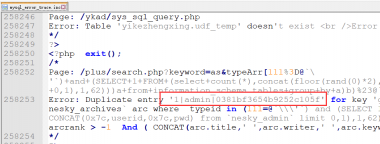

织梦CMS取消数据库错误日志生成文件功能有效防止暴露后台和管理员

织梦程序在mysql错误时会自动在data文件夹里生成一个 mysql_error_trace.inc 文件记录错误信息,很多时候这个文件的错误信息里有后台目录和管理员账号信息在里面,我们其实大部分时候都不会去看这个文件的,所以关闭...

-

织梦(dedecms)tags伪静态调用ID的详细方法及规则

织梦 (dedecms)的tags标签默认的伪静态形式如下: http://127.0.0.1 /tags.php?/tags标签/,但这种形式非常不利于百度收录,通过对程序进行一些小的改动,就能实现http://127.0.0.1/tags/1.html这种形式,这种形式能大大提高网站...

-

织梦dedecms百度快照劫持注入代码防范

织梦百度快照劫持注入代码防范及修正,很多站长做站的过程中,都碰过百度快照被劫持等问题,明明已经修复模板文件了,还是没有更新回正常的快照,以织梦系统为例, 往往根目录/index.php也被植入恶意代码 比如...